Populära webbläsartillägg för Google Chrome och Mozilla Firefox Samla in och eventuellt dra nytta av användardata?

Webbläsartillägg hjälper till att utöka funktionaliteten eller stoppa irriterande aspekter av webbläsare. Flera populära tillägg för Mozilla Firefox och Google Chrome har dock enligt uppgift samlat in och hamnat mycket data från användarna av dessa webbläsare. Tilläggen har inte bara samlat in data utan de verkar också dra nytta av detsamma. För övrigt hämtar, installerar och aktiverar miljoner användare fortfarande aktivt webbläsartilläggen utan att veta om de extra processerna som dessa tillägg kör. Förutom konsumtionen av bandbredd och hotande dataintegritet kan tilläggen också hindra produktiviteten.

Det finns flera populära webbläsartillägg. Miljontals Internetanvändare söker ivrigt efter och laddar ner dem för att införa ytterligare funktioner. Flera tillägg förenklar surfning, eliminerar röran, blockerar annonser eller irriterande JavaScript-appletar, vilket gör surfningen mer produktiv eller visuellt tilltalande och många andra saker. Medan majoriteten av webbläsartillägg för populära webbläsare utvecklas och underhålls av dedikerade utvecklare, är vissa designade och distribuerade med dolda motiv. En nyligen publicerad rapport inkluderade en analys av några webbläsartillägg och deras olagliga beteende som äventyrar användare och deras data. Rapporten avslöjade att flera populära webbläsartillägg för Google Chrome och Mozilla Firefox använde ett sofistikerat system för datainsamling av webbläsare.

DataSpii-rapporten avslöjar hur vissa populära webbläsartillägg samlade in data samtidigt som man undviker misstankar och upptäckt

Datainsamlingen och försöken att dra nytta av densamma är ganska allvarlig. Det som emellertid är lika angeläget är de metoder som utvecklats av utvecklarna som designade och distribuerade dessa populära webbläsartillägg för Google Chrome och Mozilla Firefox. Tilläggen hade någon smart programmering för att ligga i vila under de första dagarna, efter installationen. Detta lurade sannolikt användarna att anta att tilläggen var säkra och pålitliga.

Rapporten som kröniker den skyldiga webbläsartillägget kallas 'DataSpii'. Den expansiva rapporten har sammanställts av säkerhetsforskaren Sam Jadali. DataSpii-rapporten nämner de skyldiga som lyckades samla in data från miljoner Mozilla Firefox- och Google Chrome-webbläsaranvändare. Dessutom avslöjar rapporten också hur dessa till synes oskyldiga och produktivitetshöjande webbläsartillägg lyckades komma undan med datainsamling så länge. Rapporten beskriver också tekniker som utvecklats av utvecklarna.

Jadali är grundaren av Internet-värdtjänsten Host Duplex. Han märkte att något inte var helt rätt när han hittade privata forumlänkar för kunder som publicerades av analysföretaget Nacho Analytics. Dessutom hade plattformen också information om interna länkdata från större företag som Apple, Tesla eller Symantec. Naturligtvis är det här privata privata länkar. Med andra ord, ingen tredjepartsleverantör, webbplats eller onlineplattform i allmänhet bör äga detsamma. Efter omfattande analys var säkerhetsforskaren övertygad om att det var några av de tillägg som användarna oavsiktligt hade laddat ner och installerat på webbläsarna som samlade in eller läckte information.

Datagripande webbläsartillägg hade inbyggd kod för att fördunkla deras sekundära syfte

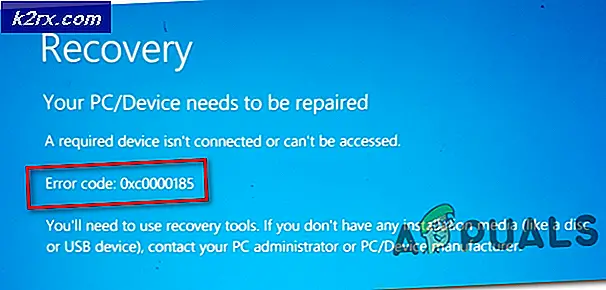

Jakten på plattformar eller program som samlar in data är i sig en svår uppgift. Att samla in bevis till noll på webbläsartillägg var dock ännu svårare. Detta beror på att tilläggen följde en systematisk process som var ganska sekventiell och gradvis. Med andra ord fungerade tilläggen långsamt och tyst för att undvika upptäckt och radering. Dessutom kommunicerade tilläggen med sina huvudservrar på ett mycket annorlunda och komplext sätt.

Efter att webbläsartillägget hämtats fortsatte det att utföra sina avsedda uppgifter ganska bra. Tillägget fortsatte att fungera i ungefär tre veckor för att skapa ett intryck av förtroende och säkerställa att webbläsaranvändaren inte skulle ta bort detsamma. Strax efter installationen kontaktade tilläggen dock utvecklarutnämnda servrar och rapporterade deras installationstid, installationsversion, aktuell version och unika tilläggs-ID. Efter cirka två veckor fick tilläggen en automatisk uppdatering, men de samlade fortfarande ingen webbhistorik.

Efter att tre veckor hade gått och tilläggen fortfarande var installerade skulle de få en andra automatisk uppdatering efter att de återupprättat kontakten med de utsedda servrarna och uppdaterat deras status. Men den här gången laddade de ner sitt första datapaket eller nyttolast. Denna nyttolast innehöll en förminskad JavaScript-fil. Det var det här skriptet som samlade in användarens webbinformation och skickade den till en utvecklarkontrollerad server.

Intressant nog laddades ner eller sparades nyttolasten i tilläggsmappen. Istället hamnade de i webbläsarens primära systemprofilmapp. Det är onödigt att lägga till, eftersom nyttolasten eller JavaScript lagras i webbläsarens systemprofil, gör tilläggen det avsevärt svårare för utredare att fånga synderna tidigare. För övrigt uppdaterar skripten inte eller berör inte ens det faktiska tillägget som laddade ner dem. Därför ser allt normalt ut på ytan.

Om inte en forskare tar ont för att fokusera på små förändringar i webbläsarens systemprofil på offrets enhet, är det inte möjligt att bara analysera webbläsaren, dess installationsmapp och tilläggsmappen för att upptäcka misstänkt beteende, noterade Jadali: “Om människor undersöker själva tillägget kommer de inte att se instruktionen för datainsamling. Det är på en helt annan plats. Vi upprepade detta experiment sex gånger under många scenarier. Varje gång fick vi samma resultat. Tidigare har liknande [fördröjande] taktik använts för att undvika datainsamling av andra webbläsartillägg.”

Förutom de ovan nämnda teknikerna för att undvika upptäckt använde webbläsartilläggen bas64-kodning och datakomprimeringstekniker. Tillsammans fördunkade programvaran de data som laddades upp. Detta intensifierade komplexiteten hos de data som skickades och gjorde det därmed ännu svårare att fastställa om data samlades in och skickades diskret till fjärrservrar. I huvudsak morfades och maskerades uppgifterna rutinmässigt. Några av utvecklarna bakom tilläggen justerade regelbundet kodningen och komprimeringen innan de samlade in och laddade upp data.

Vilka populära webbläsartillägg var skyldiga att samla in och eventuellt sälja användardata?

Sammantaget upptäckte forskaren cirka åtta kränkande webbläsartillägg som samlade in data, skickade dem till fjärrservrar och möjligen hjälpte deras utvecklare att tjäna pengar. Det är inte omedelbart klart om det finns fler. Det är dock intressant att notera att majoriteten av datainsamlingens webbläsartillägg designades för Google Chrome. Endast tre av de åtta kränkande tilläggen var avsedda att installeras på Mozilla Firefox.

Av de tre webbläsartilläggen för Mozilla Firefox samlade två av tilläggen endast data om de installerades från tredje parts webbplatser och inte från Mozilla AMO. Som en försiktighetsåtgärd uppmanas användare att inte ladda ner webbläsartillägg från opålitliga webbplatser. Det är bäst att undvika alla sådana tillägg från tredjepartsplattformar.

En snabb sökning efter de datastjutande webbläsartilläggen visar att alla har tagits bort. Det fanns bara en på Mozilla AMO, men de fem tilläggen för Google Chrome saknas från Chrome Web Store. För övrigt är detta inte den första instansen av webbläsartillägg som försöker stjäla data. Google, liksom Mozilla, fångar och förbjuder rutinmässigt sådana tillägg från sin butik. Men experter hävdar att webbläsartillverkare kan göra säkerhetskontrollerna ännu strängare, och vissa interna analyser och processer för tillägg laddas ner från webbplatser från tredje part.