Hur hanterar jag användaråtkomst med Access Rights Manager?

Vi befinner oss i en tid där cyberattacker har blivit en daglig affär. Att säkra ditt nätverk har aldrig varit svårare än nu. Detta beror på den snabba ökningen av teknik och hur allt idag är anslutet till internet. För en organisation finns all information i en databas. Detta inkluderar all användares data tillsammans med organisationsinformation. Eftersom du aldrig vet när du blir inriktad av en cyberattacker måste du hålla koll på din säkerhetsinfrastruktur. Ett av sätten att göra detta är att se till att användarna i ditt nätverk bara har tillgång till vad de ska.

På så sätt kan du förhindra säkerhetsläckage och hålla dina data säkra från insidan. Tillsammans med detta kan moderna automatiserade verktyg också visa dig i realtid vilken information som de olika användarna i ditt nätverk får åtkomst till. När du har den här informationen kommer du att kunna förhindra läckage innan de inträffar. Sättet att göra det skulle vara att begränsa användarnas behörigheter så att de inte kan komma åt allt i nätverket. Att göra allt detta manuellt är en mardröm. Varför? Eftersom det finns så många användare i ett nätverk och det kan vara nästan omöjligt att hantera behörigheterna för varje användare manuellt. Således är det du behöver ett automatiserat verktyg som kan hjälpa dig att hantera användaråtkomst samt meddela dig när det finns en användare som får åtkomst till information som han / hon inte ska. Således är den Access Rights Manager från Solarwinds är en perfekt matchning för detta. Det hjälper dig inte bara att ställa in användarbehörigheter utan det kan också övervaka nätverket så att ingen vanlig användare får åtkomst till viktig information. Låt oss därför börja med den här artikeln.

Installerar Access Rights Manager

Först och främst måste du distribuera Access Rights Manager-verktyget på ditt system. För detta ändamål, gå till detta länk och ladda ner verktyget genom att klicka på respektive knapp. När du har laddat ner verktyget följer du instruktionerna nedan för att utföra en lyckad installation:

- Extrahera .blixtlås fil till önskad plats. Därefter navigerar du till den katalogen.

- När du väl är där kör du installationsfilen och väntar på att installationsguiden öppnas.

- Välj installationstyp enligt dina behov. Välja Utvärderingsinstallation alternativet installerar en SQL Server Express Edition på ditt system så att du kan utvärdera produkten. Om du vill använda en redan befintlig SQL Server väljer du Produktionsinstallation. Klick Nästa.

- Välja Full installation och klicka Nästa.

- Godkänn licensvillkoren och klicka sedan på Nästa.

- Installationsprocessen bör starta. Om några nödvändiga komponenter saknas i ditt system, kommer installationsprogrammet automatiskt att skanna och installera dem åt dig på Installera Rapportera sida.

- När allt har installerats, klicka på Starta Scan Guiden för att starta konfigurationsguiden.

Konfigurera Access Rights Manager

När verktyget har installerats framgångsrikt på ditt system måste du utföra en grundläggande konfiguration innan du kan använda Access Rights Manager. Konfigurationsguiden används för att samla in information för den första Active Directory-genomsökningen och baskonfigurationen. När installationsguiden har slutförts laddas konfigurationsguiden automatiskt. Så här konfigurerar du Access Rights Manager:

- När Konfiguration trollkarl startar, måste du logga in. Du kan logga in som den användare som installerade Access Rights Manager verktyg. Senare kommer du att kunna skapa fler användare.

- När du har loggat in, ange de obligatoriska uppgifterna för Grundläggande Konfiguration. De flesta värdena kan finnas som standard och du måste bara ange lösenordet för den användare som installerade ARM. Du kan ändra detta om du vill.

- För att kontrollera uppgifterna, klicka på Uppdatera i nedre vänstra hörnet.

- Klicka på Spara för att fortsätta.

- Efter det måste du ställa in din första Active Directory skanna.

- Ange referenser som ska användas för Active Directory-skanningen.

- Access Rights Manager visar namnet på den domän som skannas. Träffa Nästa.

- Därefter visar Access Rights Manager filservrarna i den valda domänen.

- Välj en filserver och klicka sedan på Nästa.

- På Sammanfattning sidan, kontrollera din information. När du är klar klickar du på Start Skanna. Om skanningen är klar betyder det att du är redo att börja använda Access Rights Manager.

Hantera tillgångsrättigheter

Nu när du har ställt in allt kan du börja använda Access Rights Manager för att visa de olika katalogerna och de användare som har tillgång till det. För att börja rekommenderas det att du riktar in dig på de kataloger som har mest känslig data och kontrollerar de olika användare som har tillgång till den. Så här gör du:

- På Start sida, sök efter katalogen genom att skriva dess namn i sökfältet.

- Klicka på katalogen du vill hantera i sökresultaten.

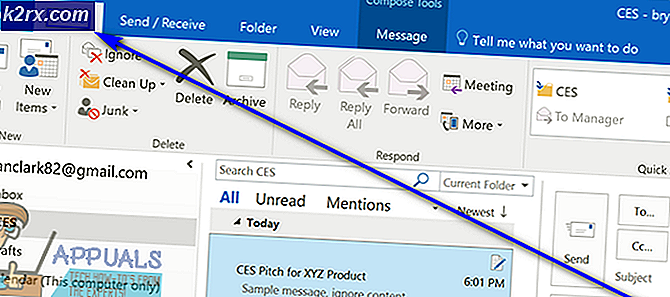

- Access Rights Manager växlar automatiskt till Resurser flik.

- Välj din katalog så kommer du att kunna se den till höger.

- Här visar ARM alla användare och behörigheter de har.

- Du kan söka efter konton som har specifika behörigheter för den valda katalogen.

- Du kan göra ändringar enligt dina behov.

Övervakning av åtkomst till känsliga data

Med Access Rights Manager-verktyget kan du övervaka åtkomst till känsliga data i ditt nätverk. Detta hjälper dig att få ett meddelande om någon försöker komma åt filerna. Ganska användbart om du inte vill att användare ska få åtkomst till den angivna informationen. Så här gör du:

- Klicka på Start och sedan under säkerhet Övervakning, klick Vem gjorde vad?

- Därefter fyller du i de obligatoriska fälten, dvs. titel skriv in en för rapporten kommentar om du vill. Du kan ange en period för att logga händelserna. Tillsammans med det kan du lägga till resurser och insatser som du vill få en rapport om. Lämna åtgärdsfältet tomt om du vill rapporteras om alla åtgärder.

- Du kan Lägg till författare till rapporten och ange utdatainställningarna under inställningar.

- När du är klar klickar du på Start.